ФБР смогла найти Эрика Маркеса при помощи взлома анонимной сети Tor. При этом представители спецслужб не говорят, использовали они уязвимость или нет. Это вызывает беспокойство у активистов и правозащитников.

Когда предприимчивый киберпреступник Эрик Маркес признал себя виновным в американском суде, закончилась семилетняя борьба международных правоохранительных органов с его империей в Dark Web.

Маркесу грозит 30 лет тюремного заключения за сервис Freedom Hosting, который какое-то время работал вне зоны досягаемости закона. С его помощью торговали наркотиками, отмывали деньги, там работали хакерские группы и распространялась детская порнография. Полиции предстоит ответить ещё на один вопрос: как они смогли поймать его? Каким-то образом удалось взломать многочисленные созданные Маркесом уровни анонимности, благодаря чему удалось обнаружить важный сервер во Франции. Это открытие привело к самому Маркесу, который был арестован ещё в 2013 году.

Маркес стал первым в группе известных киберпреступников, которых поймали несмотря на применение конфиденциальной сети Tor. До того казалось, что эта сеть обеспечивает полную анонимность и неуязвимость. Данный случай показывает, что правительственные организации могут отследить подозреваемых через казавшиеся непроницаемыми сети.

Маркес винит в этом хакеров мирового уровня из АНБ в США, но и ФБР работает в этом направлении с 2002 года. Как говорят некоторые обозреватели, они утаивают ключевые детали своего расследования от обвиняемых и судей. Такая секретность может оказывать значительное влияние на кибербезопасность в интернете.

«Главный вопрос заключается в том, когда обвиняемые могут получать информацию относительно того, как их смогли поймать», говорит Марк Румолд, юрист из организации Electronic Frontier Foundation, которая занимается защитой гражданских свобод. «Это оказывает плохую услугу нашей юридической системе, когда правительство скрывает методы расследования от общественности и обвиняемых. Зачастую причины этой секретности в том, что методы работы сомнительные с точки зрения закона и могут вызвать вопросы у общественности. Хотя такая практика среди правоохранительных органов распространена, вряд ли это идёт на пользу обществу».

Freedom Hosting представляла собой анонимную и противозаконную облачную компанию, которая в 2013 году по некоторым оценкам отвечала за работу половины сайтов в Dark Web. Она действовала в анонимной сети Tor и использовалась для различных видов противозаконной активности, в том числе для работы хакерского форума HackBB и операций по отмыву денег, включая Onion Bank. Также здесь поддерживались серверы для легального почтового сервиса Tor Mail и энциклопедия Hidden Wiki.

Сайты с детской порнографией привлекли главное внимание правоохранительных органов. Когда Маркес был арестован в 2013 году, ФБР назвала его главным распространителем подобного контента на планете.

2 или 3 августа 2013 года пользователи заметили неизвестный код Javascript на сайтах под управлением Freedom Hosting. Через несколько часов слух об этом коде начал распространяться и все сайты одновременно перестали быть доступными. Код был нацелен на уязвимость в браузере Firefox, которая могла раскрывать пользователей сети Tor. Даже тех, которые использовали эту сеть для законных целей, вроде визитов на почтовый сервис Tor Mail. Чтобы избежать разоблачения, нужно было вовремя обновить программное обеспечение.

Контролируя Freedom Hosting, правоохранительные органы использовали вредоносный код, который мог попасть на тысячи компьютеров. В результате ФБР критиковали за применение кода, который сравнили с гранатой.

В ФБР нашли способ взломать защиту анонимности Tor, но технические подробности этого остаются тайной.

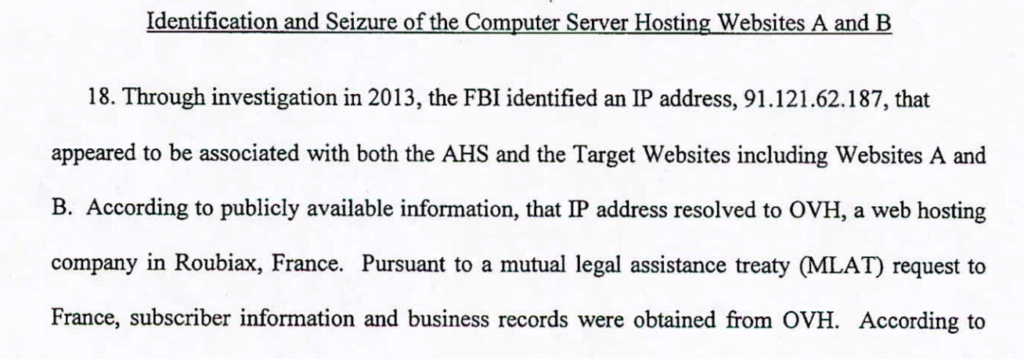

Быть может, главный вопрос относительно этого расследования заключается в том, как правительство смогло обойти анонимность Tor и определить IP-адрес сервера во Франции. Этим вопросом задались адвокаты Маркеса в недавней апелляции.

В первоначальном приговоре содержится мало информации, кроме ссылок на расследование 2013 года, когда был найден связанный с Freedom Hosting IP-адрес. В документе он упоминается как «анонимный хостинговой сервис» (AHS).

Адвокаты Маркеса говорят, что получили только расплывчатую информацию от правоохранительных органов и что доступ к информации был отложен потому, что методы расследования до недавних пор были засекречены.

Представитель Министерства Юстиции Питер Карр утверждает, что эти документы не предназначаются для общественности.

Неполное разоблачение

Государственные органы США регулярно находят программные уязвимости в рамках работы над безопасностью. Иногда они рассказывают о них разработчикам программного обеспечения, иногда сохраняют в тайне, чтобы применять как оружие в своих расследованиях. Существует система, на основе которой принимаются решения о том, делиться этой информацией или нет.

Она называется Vulnerabilities Equities Process. В этой системе по умолчанию склоняются к тому, чтобы обнародовать информацию. Хотя уязвимости способны помочь найти плохих парней, они могут использоваться и против интересов США. Учреждение, которое хочет использовать крупный баг для расследования, должно получить разрешение, в противном случае информация будет обнародована. Большинство таких сведений стали достоянием общественности, чтобы уязвимости могли закрыть и повысить безопасность интернета для всех.

Если в ФБР использовали программные уязвимость для поиска скрытого сервера Freedom Hosting и не обнародовали информацию, уязвимость может использоваться и против других пользователей сети Tor. Именно это вызывает беспокойство обозревателей.

«Подобные игры происходят регулярно, правоохранительные органы постоянно скрывают источники своей информации», говорит Румолд.

Tor представляет собой бесплатное программное обеспечение, которое даёт любому желающему анонимность в интернете при помощи шифрования трафика. Этот трафик путешествует по разным узлам сети, чтобы скрыть местонахождение пользователя. В числе пользователей Tor могут быть граждане любой страны, которые устали от слежки со стороны рекламодателей, желающие обойти цензуру гражданине Китая или Ирана, а также многочисленные преступники. В общем, пользователи здесь самые разные, но программные уязвимости влияют на всех.

В расследовании 2017 года правительство США превыше всего поставило секретность своих инструментов взлома. Обвинители предпочли отказаться от всех обвинений в деле эксплуатации несовершеннолетних в Dark Web, лишь бы не обнародовать технические методы, при помощи которых они смогли найти анонимного пользователя сети Tor.

Закрытие Freedom Hosting стало первым в серии успешных международных расследований, которые привели к закрытию наиболее крупных преступных сайтов в истории.

Через два месяца после того, как Маркеса схватили, известная торговая площадка Silk Road была закрыта в результате другой операции ФБР. Заработав сотни миллионов долларов на продажах, Silk Road стала символом безопасности преступников в Dark Web. Хотя площадка работала меньше трёх лет, основатель под ником Dread Pirate Roberts чувствовал себя неуязвимым.

Ближе к концу он начал раздавать интервью журналам вроде Forbes и писать политические заявления со своей идеологией.

В октябре 2013 года 29-летний продавец книг в интернете Росс Ульбрихт был арестован в Сан-Франциско как владелец Silk Road. Его приговорили к пожизненному тюремному заключению. Этот приговор значительно больше того, который может получить Маркес в мае.

Freedom Hosting и Silk Road были наиболее известными площадками в Dark Web, которые правоохранительные органы смогли закрыть, несмотря на анонимность сети Tor.

«Мы не должны жить в мире, где государство может использовать чёрный ящик технологий для ловли подозреваемых», говорит Румолд. «Обвиняемые должны знать о методах, которые используются в расследованиях».