Как все контролировать с помощью беспроводного (Wi-Fi) управляющего реле, используя aRest

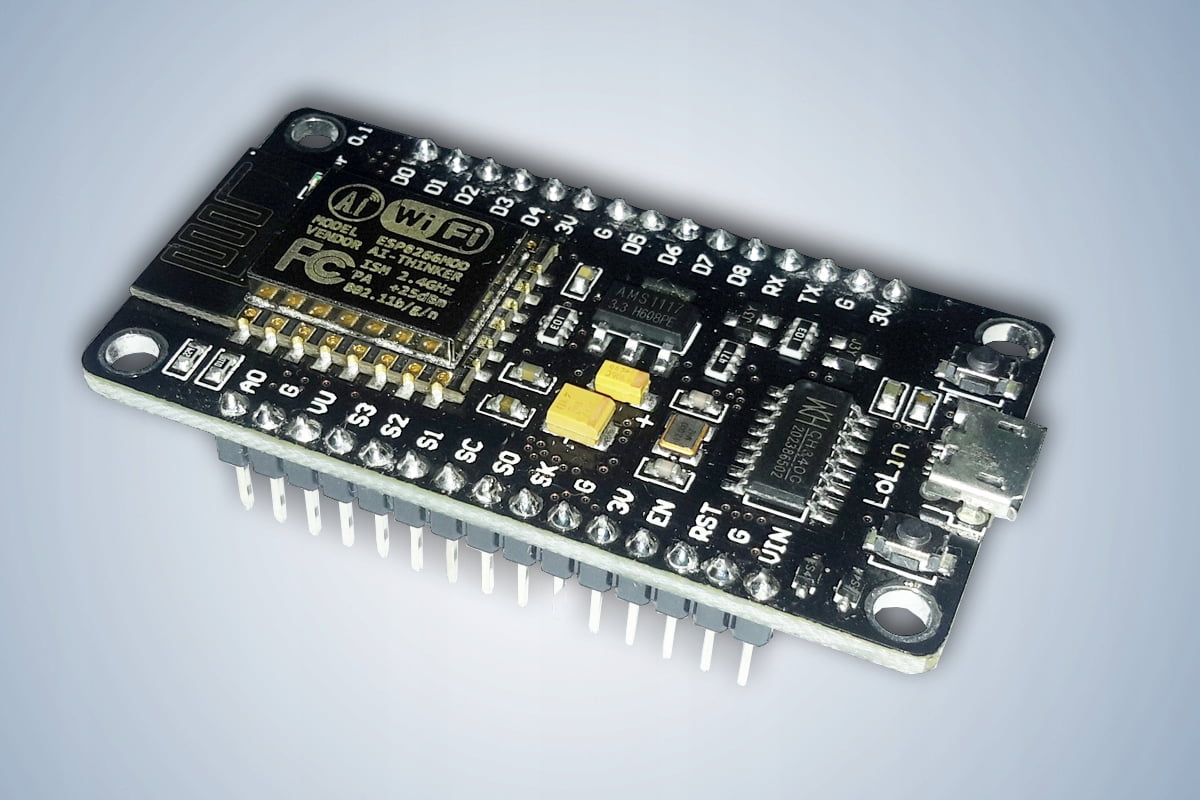

Реле — это электрическое устройство, которое работает как выключатель света. Оно включается или выключается с помощью электрического сигнала. Подключив такое реле к Wi-Fi микроконтроллеру, например …