Содержание:

Любое подключение к интернету зависит от системы доменных имен (DNS). Серверы DNS преобразовывают словесные адреса сайтов вроде rambler.ru в IP-адреса, которые понимают компьютеры. Проблема в том, что серверы DNS созданы без учёта конфиденциальности пользователей.

Как работает обычный DNS

Когда вы набираете адрес сайта в адресной строке браузера, компьютер или смартфон подключаются к серверу DNS. Это словно адресная книга интернета, где происходит замена понятных людям адресов на цифровые IP-адреса.

По умолчанию это подключение незашифрованное. Это открывает дверь перед атаками вида «Человек посередине», когда хакеры превращают свои устройства в похожие на точки доступа Wi-Fi ловушки. Если подключиться к такому устройству, они могут перенаправить ваши запросы DNS на вредоносные веб-сайты, откуда могут быть установлены вирусы или украдены ваша персональная информация.

В результате были созданы инструменты для обеспечения безопасности взаимодействия между устройствами и серверами DNS. В их число входят DNS over HTTPS (DoH) и DNS over TLS (DoT), где передача данных между смартфоном и сервером DNS зашифрована. Зашифрованная информация не может быть прочитана без приватного ключа, которого у хакеров нет.

Проблема в том, что многие провайдеры и операторы мобильной связи не используют эти инструменты безопасности. В результате их пользователи подвергаются риску. Часто причина в том, что провайдеры продают ваши логи DNS рекламодателям, зарабатывая на этом.

Как работает приватный DNS

В Android 9 Google добавила две важные вещи для защиты пользователей вместо провайдеров: поддержку DNS over TLS и Private DNS. По умолчанию, если сервер DNS поддерживает это, Android использует DoT. Приватные DNS позволяют управлять применением DoT вместе с доступом к публичным серверам DNS.

Публичные серверы DNS предлагают множество преимуществ по сравнению с серверами DNS от операторов мобильной связи. Некоторые не ведут логов действий пользователей. Это означает, что они не знают, на какие сайты вы заходите, и не продают эту информацию рекламодателям. Многие поддерживают DoT и DoH, поэтому данные зашифрованы.

До Android 9 единственным способом использовать частные серверы DNS была настройка для каждой сети Wi-Fi отдельно или использование локального VPN. Первый метод был ограничен сетями Wi-Fi, поэтому при работе в сетях сотовой связи защиты не было. Последний вариант означает, что нужно покупать подписку у провайдера VPN. Благодаря поддержке Private DNS все эти недостатки остались в прошлом, поскольку здесь шифруются все подключения и обычно бесплатно.

Как добавить приватный DNS

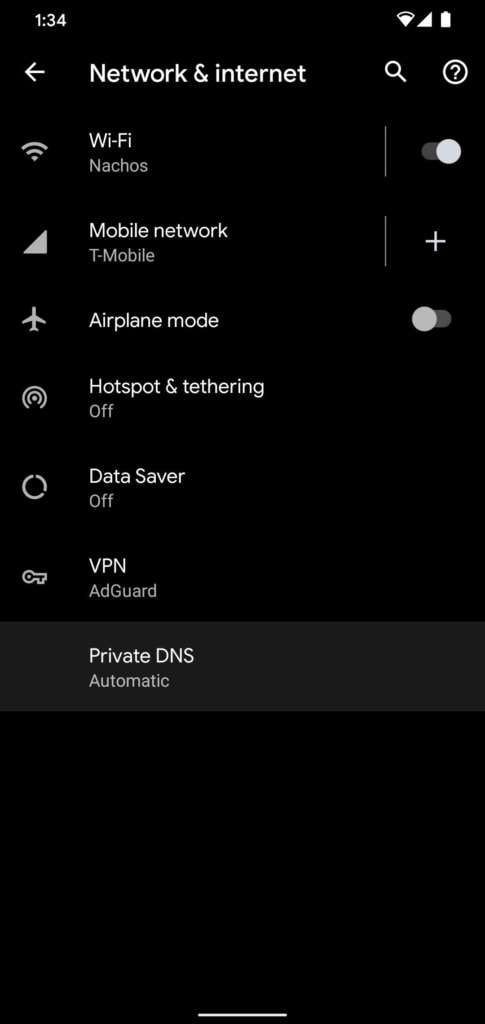

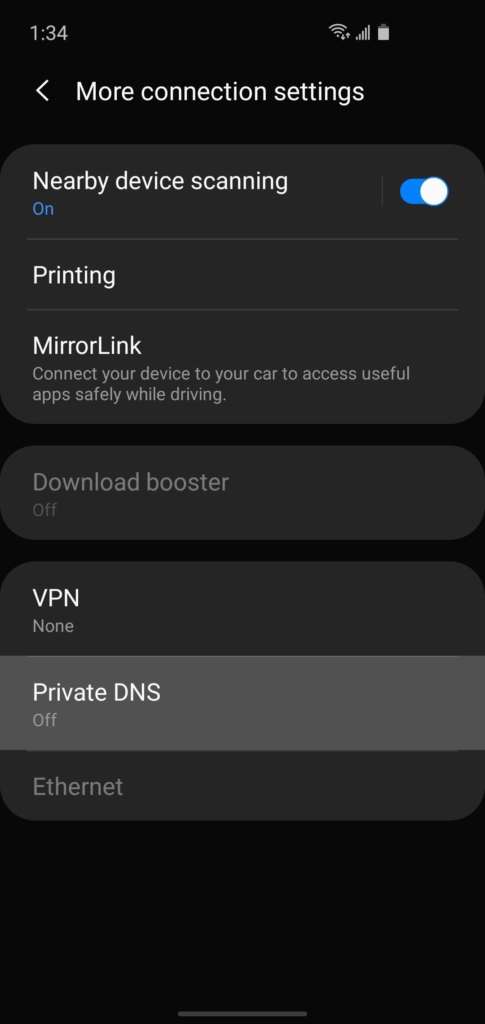

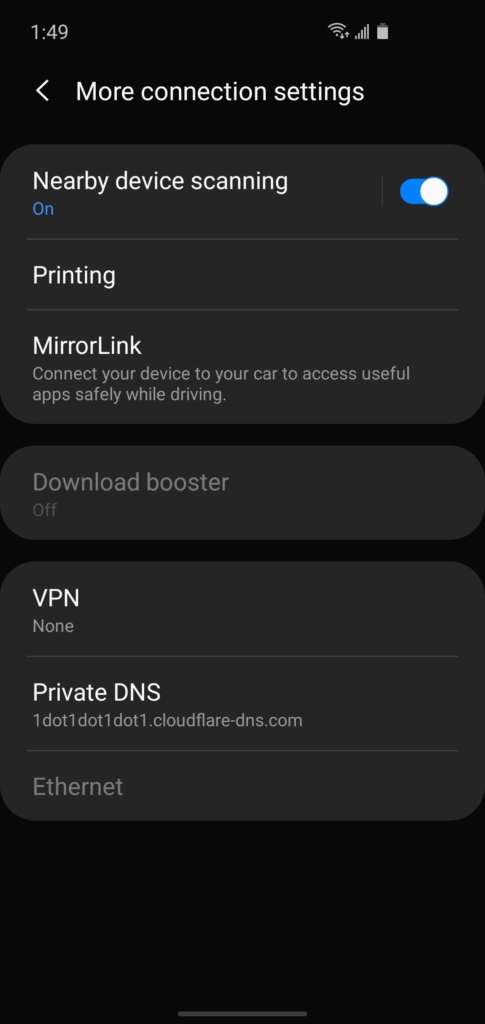

Поскольку приватный DNS поддерживается только в последних версиях системы, у вас должна быть Android 9 или новее. В таком случае откройте Настройки > Сеть и интернет > Дополнительно или Настройки > Подключения > Дополнительные настройки подключения и нажмите «Персональный DNS-сервер».

Теперь выберите раздел «Имя хоста поставщика персонального DNS-сервера» и введите адрес сервиса DNS. Наиболее распространённым является бесплатный сервис Cloudflare 1.1.1.1. Для него адрес следующий:

1dot1dot1dot1.cloudflare-dns.com

Cloudflare рекомендуется, поскольку поддерживает DoH и DoT и доступ к серверам бесплатный. Единственная проблема в том, что сервис ведёт некоторые записи. Большинство из них удаляются через 24 часа, но некоторые хранятся на протяжении неограниченного времени.

Если вы хотите использовать сервис Cloudflare DNS, но у вас более старая версия Android без указанной выше настройки, можно установить приложение VPN.

Другим хорошим вариантом является NextDNS, где можно настраивать уровень защиты. Вы сможете обходить ограничения, вроде географических блокировок на разных сервисах потоковой трансляции. Этот сервис тоже бесплатный.