Содержание:

С возвращением, мои хакеры!

На этот раз мы рассмотрим очень хороший инструмент, который называется Common User Password Profiler (Профайлер распространенных пользовательских паролей) или просто CUPP.

Что такое CUPP

CUPP — написанный на Python очень мощный кросс-платформенный инструмент, который создает персонализированный вордлист с паролями. CUPP задает вам вопросы о цели (имя, имя жены, имя домашнего животного и т.п.), а затем генерирует на основе введенных вами ключевых слов пароли. Но как именно работает CUPP?

Люди, независимо от того, насколько считают себя уникальными, демонстрируют одинаковые модели поведения, когда речь заходит о паролях. Обычно мы выбираем пароли, которые легко запомнить, поэтому часто включаем в пароли какую-то личную информацию. Например, кто-то может легко запомнить пароль, содержащий его день рождения и имя его жены. Например, если у него есть жена по имени Lucy и родилась она 05/07/1978, то пароль может быть вроде «Lucy05071978».

CUPP использует эти, так сказать, «алгоритмы», которые жестко завязаны на манере людей придумывать себе пароли, чтобы создать очень эффективный вордлист.

Мы считаем CUPP очень эффективным, и это наш любимый инструмент, когда нужно взломать пароль определенного человека. Однажды мы провели эксперимент с 20 друзьями, чтобы узнать, появился ли их пароль в вордлисте CUPP. После того, как CUPP получил некоторую информацию об этих людях, то оказалось, что CUPP отгадал пароль 16 из 20 человек! Итак, давайте приступим.

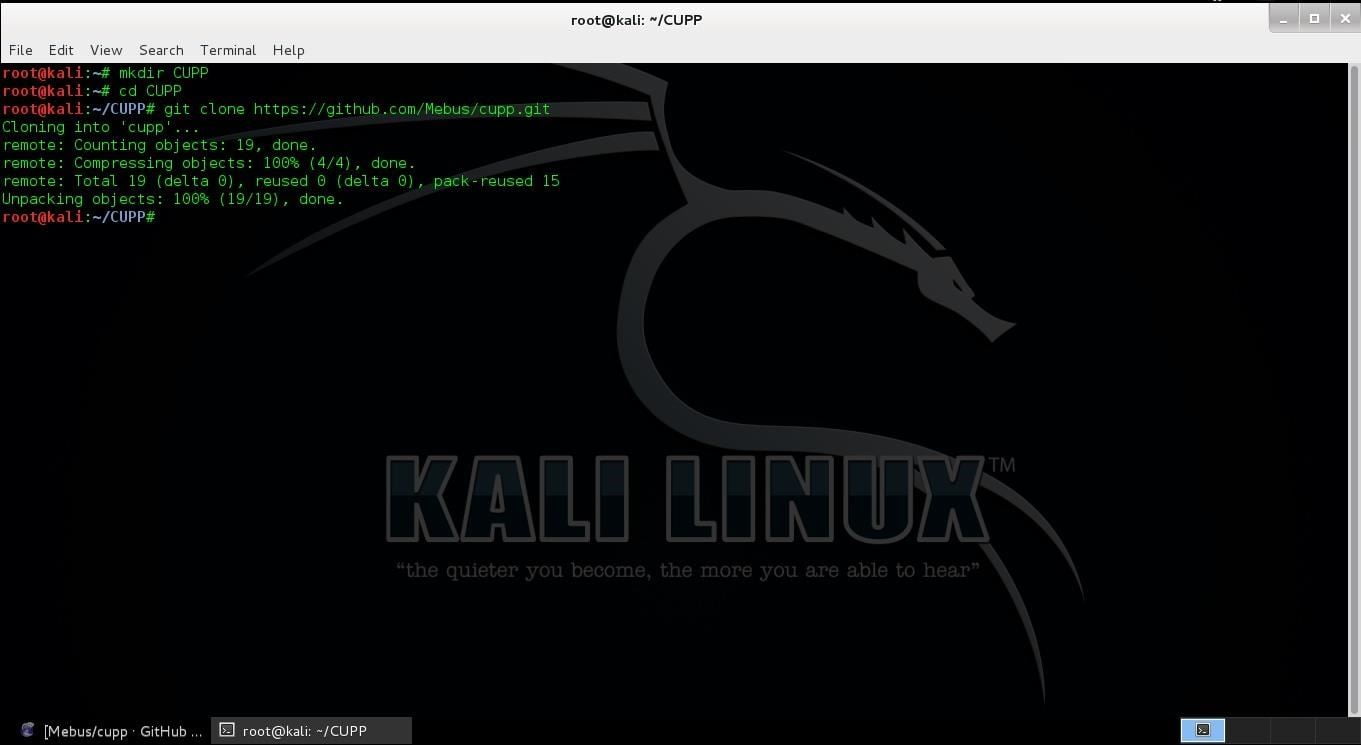

Шаг 1. Загрузите Kali и клонируйте CUPP c Github

Первый шаг — это, конечно, запустить Kali, нашу любимую хакерскую систему. Как только Kali загрузится, нужно создать директорию для хранения файлов CUPP в домашней папке. Чтобы это сделать, введите команду:

mkdir CUPP

Войдите в созданную директорию

cd CUPP

Как только вы окажетесь в папке CUPP, введите в терминале следующую команду:

git clone https://github.com/Mebus/cupp.git

Если git не работает, то, возможно, он у вас не установлен. Чтобы его установить, введите следующую команду:

apt-get update && apt-get install git

Если все прошло хорошо, то вы должны получить такой вывод:

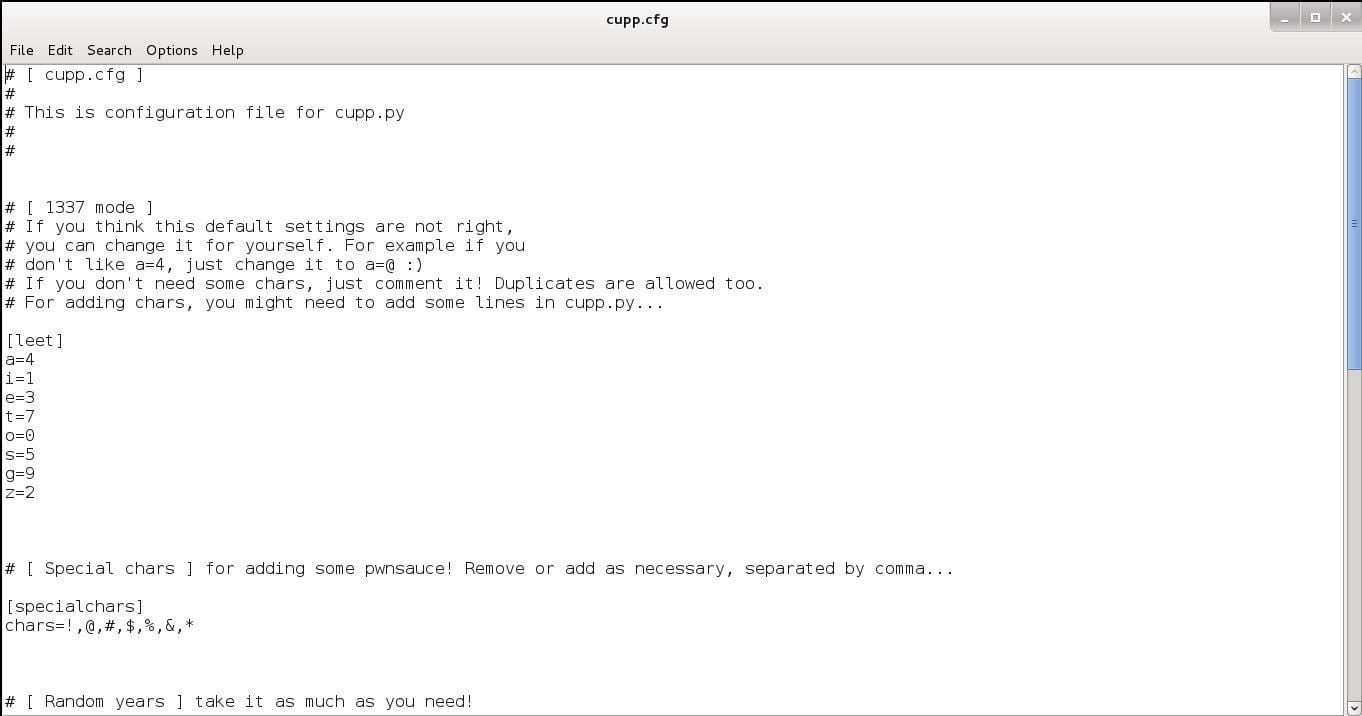

Шаг 2. Конфигурационный файл

Как и у большинства хакерских инструментов, у CUPP тоже есть файл конфигурации. Давайте посмотрим на него и попробуем его опции.

После того, как мы клонировали из репозитория CUPP, выполним команду ls. Мы видим, что создалась новая папка с именем cupp. После того, как мы в нее перейдем, то увидим следующее ее содержание:

- cupp.py

- cupp.cfg

- docs, которая является директорией

- README.md если вам станет скучно, можете почитать его

Откроем конфигурационный файл с помощью редактора Leafpad

leafpad cupp.cfg

Мы увидим следующий экран:

Как видите, здесь есть много настроек, но мы пока сосредоточимся только на настройках «1337» и на «Special chars».

Что делает режим «1337». Он просто проходит по всем паролям, сгенерированным CUPP, и заменяет в каждом пароле, например, «a» на «4» и добавляет новый пароль в вордлист. Этот режим увеличивает размер вордлиста, но, в то же время, увеличивает ваши шансы на успех в сотни раз. Однако мы все-таки хотим, чтобы «a» была также заменена на «@». Для этого нужно просто добавить эту строку в конец столбика «leet».

А = @

Затем идут специальные символы. Эти символы также будут добавляться случайным образом в конце паролей, сгенерированных CUPP. Мы не будем сейчас их редактировать, но если вы захотите, то можете просто добавить к этому списку какой-нибудь символ. Другие настройки сами себя объясняют.

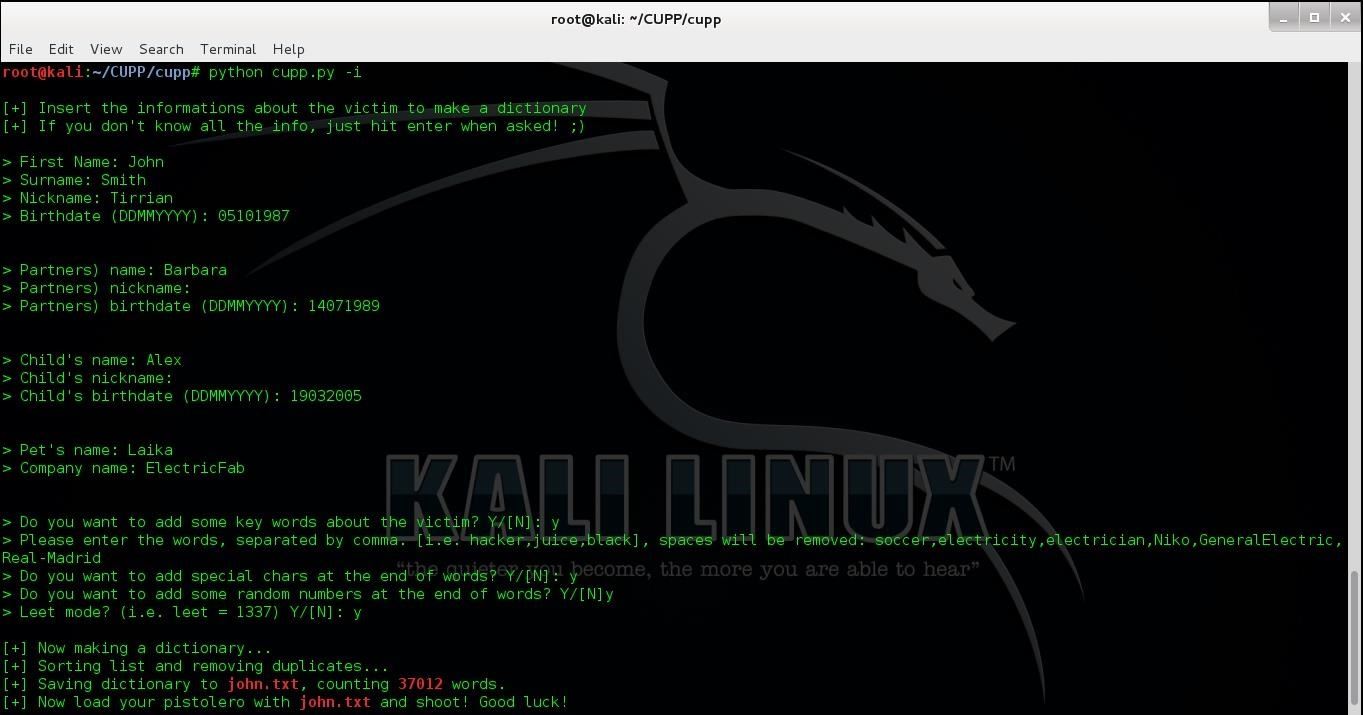

Шаг 3. Использование CUPP

Теперь мы, наконец, можем начать использовать CUPP. Запустите CUPP в интерактивном режиме, введя в консоли эту команду:

python cupp.py -i

Введем всю информацию о вашей цели. Вы можете получить эту информацию при помощи техники доксинга (doxing). Но в качестве примера нашей «целью» будет некий Джон Смит, он электрик, родившийся 10.10.1987, с ником «Tirrian». У него есть жена по имени Барбара (Barbara), но ее ника мы не знаем. Мы также знаем, что его жена родилась 14.07.1989. Еще у него есть сын по имени Алекс (Alex), но мы опять не знаем его ника, зато знаем, что он родился 19.03.2005. У него есть собака по кличке Лайка (Laika), а еще ему принадлежит компания с названием, скажем, ElectricFab. Кроме того, он футбольный фанат и болеет за «Реал».

Джон должен легко запоминать свои пароли, поэтому он придумал пароль barbara, но заменил все «a» на «@», чтобы сделать его более безопасным, еще он добавил день рождения жены — 14.07, но не использовал дефисы. Его пароль был таким:

B@rb@r@1407

У этого пароля есть, по крайней мере, одна заглавная буква, он 8 символов длиной, в нем используются числа и спецсимвол. Другими словам, такой пароль отвечает минимальным требованиям безопасности паролей, практически для большинства сайтов.

Обратите внимание, что наш ДЖОН СМИТ — это вымышленный персонаж! Хорошо, может быть, есть такой Джон Смит в реальной жизни, но этот — полностью наша выдумка.

Теперь посмотрим, сможет ли CUPP подобрать этот пароль. Введите информацию о Джоне как на скриншоте ниже:

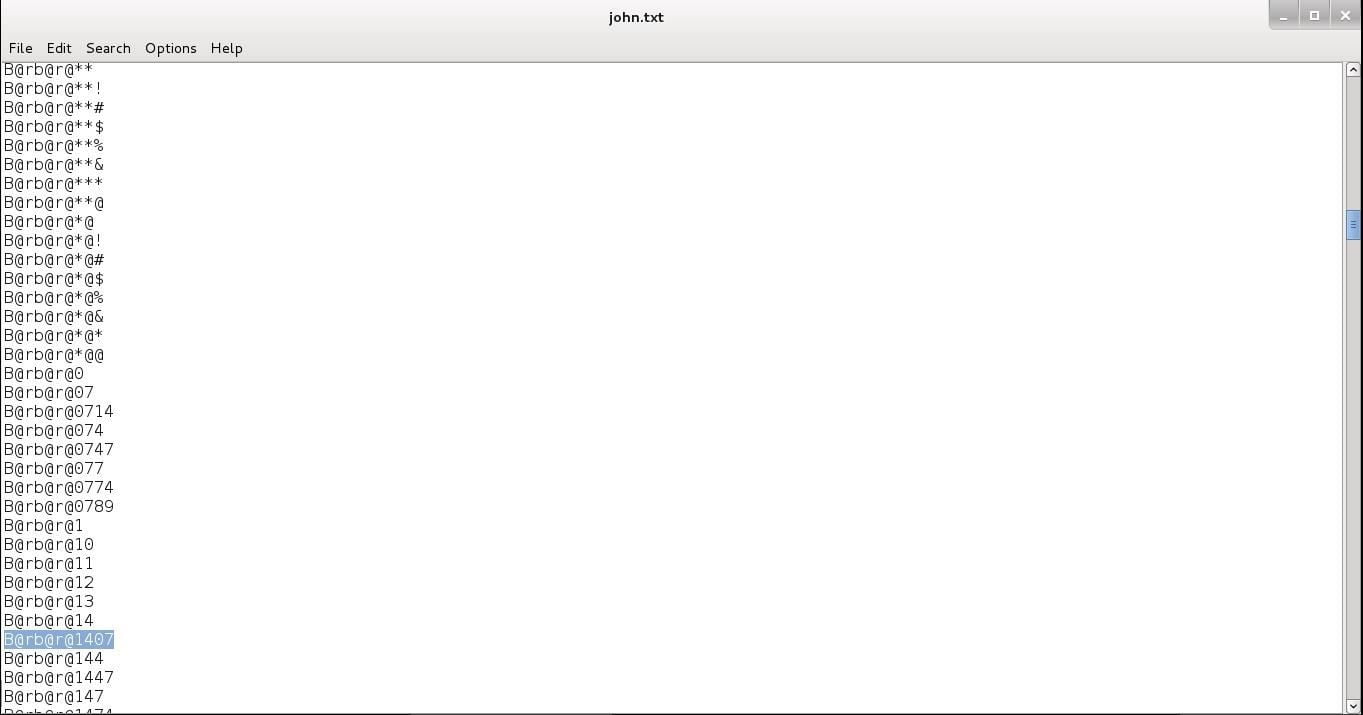

Как мы видим, CUPP создал словарь из 37 тысяч возможных вариантов пароля Джона, который он сохранил в файле с названием John.txt. Давайте посмотрим, можем ли мы найти его пароль в этом текстовом файле.

Шаг 4. Поиск пароля в файле John.txt

Откройте файл john.txt

leafpad john.txt

Как только он откроется, нажмите «Поиск» («Search»), а затем кликнете на «Найти» («Find»). Затем введите пароль Джона.

И вы знаете что? CUPP успешно угадал пароль Джона, просто за счет тупого перебора всех возможных вариантов!

Как мы можем защититься

Просто не нужно использовать пароль, который как-то можно ассоциировать с нашей личностью и жизнью. То, что лично мы используем для создания сложных паролей, это так сказать «парольные» предложения. Их очень сложно взломать, но очень легко запомнить.

Первым делом возьмите случайное предложение, которое вы в состоянии запомнить, например: «Моя девушка в десять раз привлекательнее, чем моя учительница по религиоведению!» (My girlfriend is ten times more attractive than my Religion teacher!). Можно перевести это предложение вот в такой вид «Mgi10XmatmRt!». То, что у нас таким образом получилось — действительно хороший пароль.

Если вас интересует дополнительная информация о защите, то ознакомьтесь с нашей статьей о том, как придумывать действительно сильные пароли.

Вот и все на сегодня! Надеемся, вам понравилась эта статья!