Для пользователей которые пользуются VPN но не понимают данного термина стоит насторожиться, напрячься и разобраться с этим. Коль вы хотите максимально сохранить свой трафик и данные от посторонних глаз, необходимо разобраться в деталях, так как проблема утечки данных через DNS запросы представляет собой большую угрозу.

DNS Leak (Течь DNS)

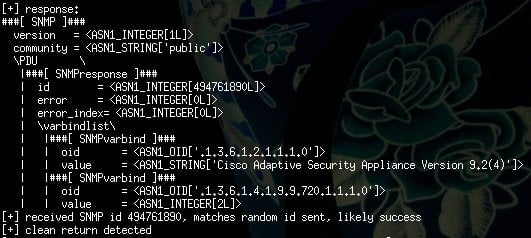

Как работает подсистема DNS? Для доступа к ресурсам интернет требуется чтобы программы знали цифровой IPv4 или IPv6 адрес данного ресурса. Но в отличие от компьютера которому безразлично что хранить, человек от сотворения мира привык всему давать свои имена. Человеку проще воспринимать и запоминать адреса в виде слов и/или их аббревиатур. Когда пользователь в интернет браузере набирает адрес «https://vpn-ok.hoster-ok.com/» то браузер отправляет этот символический запрос в локальную подсистему определения доменных имён. Эта подсистема проверяет у себя есть ли у неё копия этой записи и её свежесть. Если запись устарела или её нет, эта подсистема обращается к DNS серверу который прописан в настройках сети. Обычно этим адресом является адрес ADSL модема пользователя или WiFi точки доступа. Например вот как это выглядит в типовом случае:

nslookup vpn-ok.hoster-ok.com

Server: 192.168.0.1

Address: 192.168.0.1#53

vpn-ok.hoster-ok.com canonical name = h01.hoster-ok.com.

Name: h01.hoster-ok.com

Address: 88.86.111.110

Здесь 192.168.0.1 является адресом DNS сервера для всей локальной подсети 192.168.0.0/24.

Если на копьютере который находится в этой сети установилен VPN клиент то запрос о имени сайта попадёт в роутер 192.168.0.1, а далее обычно к провайдеру либо через провайдера на какие либо другие публичные DNS сервера, что не так важно. Проблема в том, что запрос пройдёт через провайдера в открытом виде. Что автоматически сообщит провайдеру куда в дальнейшем может последовать запрос.

Какие опасности несёт в себе DNS Leak

Провайдер знает куда обращается пользователь, что позволяет отслеживать перемещение пользователя в интерненте. Несмотря на использование VPN все запросы пользователя попадут к провайдеру и он будет знать о всех доменах которые запрашивал компьютер пользователя.

Провайдер может подменить DNS ответ на подконтрольный ему сервер и получить весь трафик пользователя. VPN в этом случае бессилен, так как он перехватывает трафик фактически у конечной точки вашего туннеля. Провайдер получает доступ к двум потокам данных, до шифрования и после шифрования, что даёт ему возможность как добавлять в трафик свои данные так и дешифровать ключ и соответственно весь трафик пользователя в VPN туннеле. Использование «соли» в данном случае может усложнить взлом, но не исключит совсем.

Для того чтобы избежать перехвата и подмены DNS трафика необходимо обеспечить два условия.

— перекрыть любой выход DNS трафика (целевой порт 53 протоколы UDP и TCP) за пределы локальных интерфейсов компьютера где работает VPN клиент.

— настроить локальный DNS ресолвер так чтобы он запрашивал адреса исключительно через VPN туннель

В большинстве случаев вопрос может решиться если на компьютере с VPN в качестве имени сервера прописать адреса публичных NS серверов, например google: 8.8.8.8 или 8.8.4.4 или яндекса 77.88.8.8 или 77.88.8.8.

Если таблица маршрутизации не «испорчена» записями уводящии маршрут к этим хостам через маршрутизатор пользователя и VPN поднят и маршрут по умолчанию направлен через интерфейс VPN то все DNS запросы будут попадать в VPN туннель и не могут быть перехвачены провайдером. А испортить таблицу маршрутизации может любое ПО установленное на компьютере и имеющее такие права, а так же это может сделать роутер (особенно роутер установленный и тем более контролируемый провайдером).

Оба эти условия соблюдаются роутерами с нашими прошивками. Используя их вы можете быть уверены, что все запросы уходящие с него идут только через VPN. Отсутствие VPN канала пользователь видит как полное отсутствие интернета.