Как сделать неуловимую полезную нагрузку. Часть 2. Скрытие полезной нагрузки

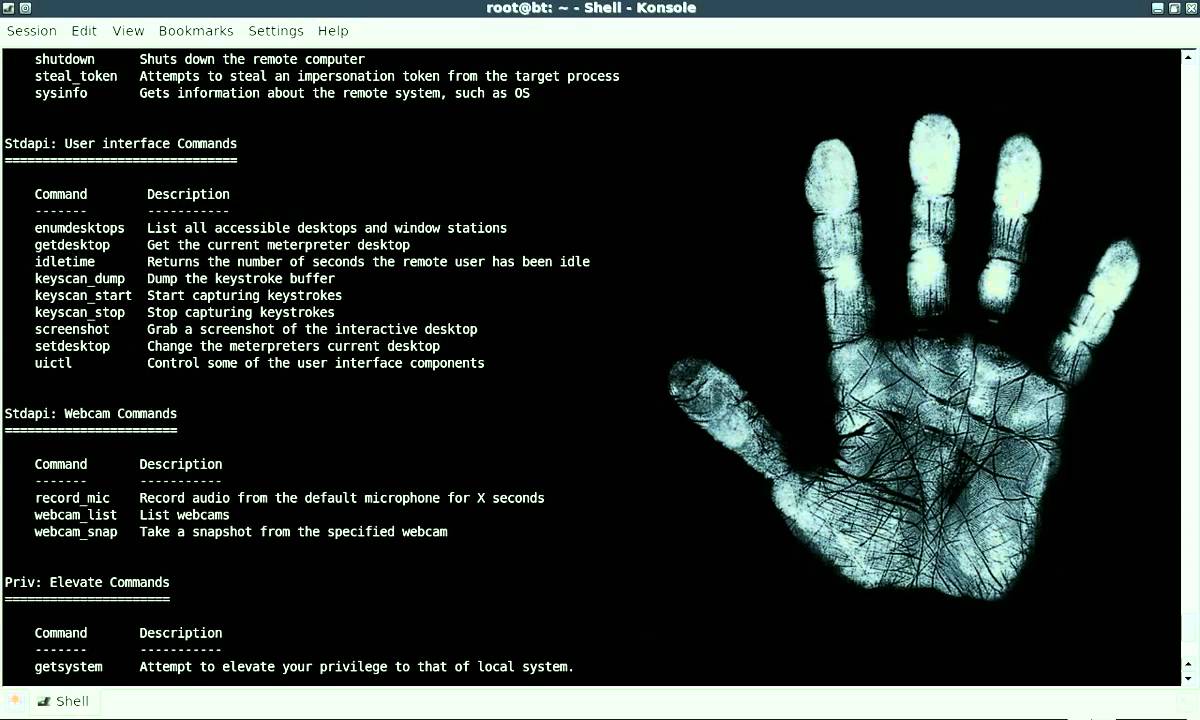

После того, как хакер создал PowerShell-полезную нагрузку, чтобы обойти антивирусное программное обеспечение, и настроил msfconsole на своей машине, он может перейти к следующему шагу — …