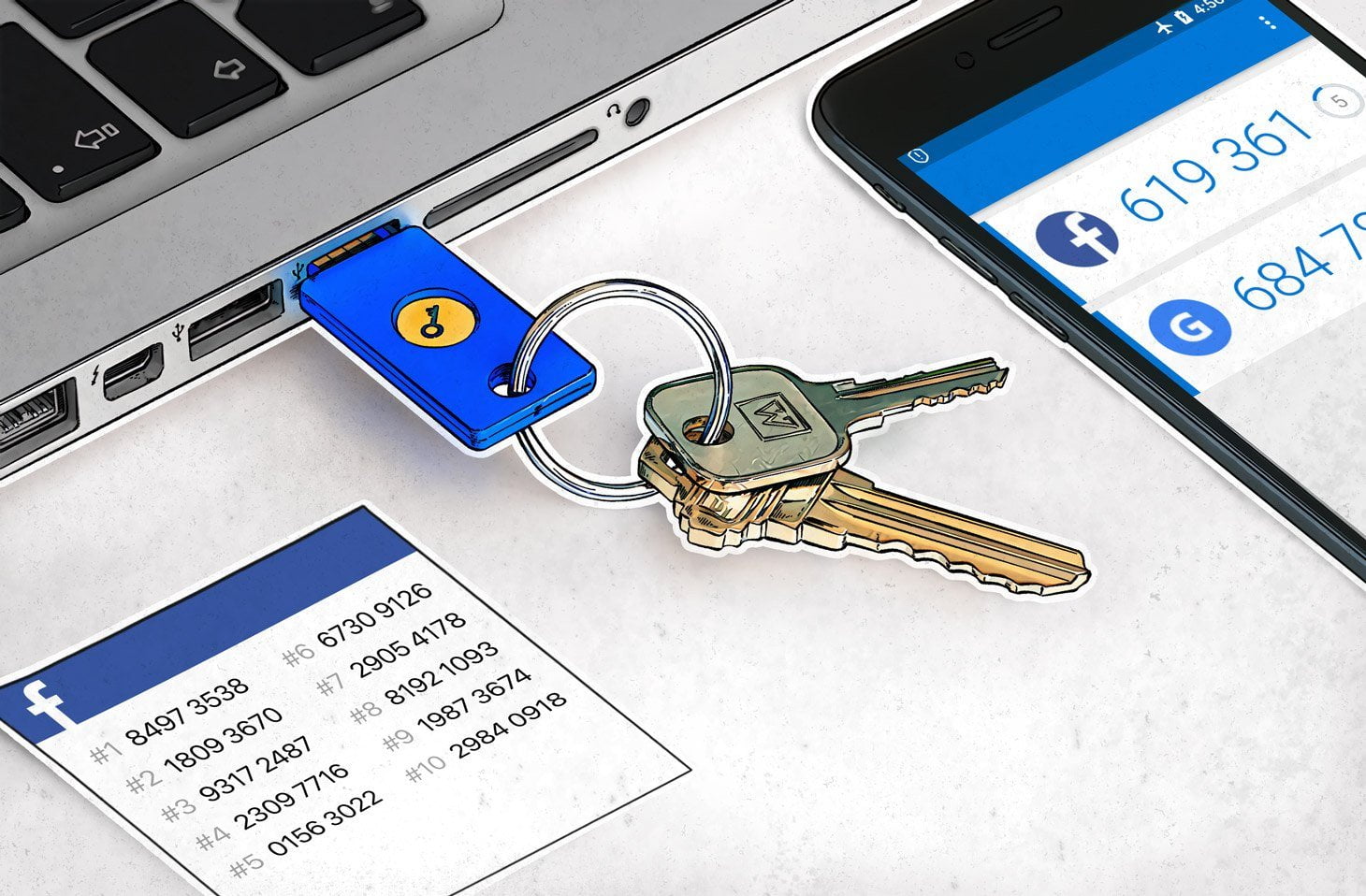

5 лучших приложений для двухфакторной аутентификации под iPhone и Android

Для обеспечения кибербезопасности одного уровня защиты недостаточно. Сложный пароль, особенно созданный с помощью менеджера паролей, неплохо защищает ваши данные, однако гарантии, что его не взломают, …